From Log4j to IIS, China’s Hackers Turn Legacy Bugs into Global Espionage Tools

TỪ LOG4J ĐẾN IIS – CÁC NHÓM TIN TẶC TRUNG QUỐC ĐANG BIẾN LỖ HỔNG CŨ THÀNH VŨ KHÍ GIÁN ĐIỆP TOÀN CẦU

Một nhóm tin tặc có liên hệ với Trung Quốc vừa bị phát hiện tấn công vào một tổ chức phi lợi nhuận tại Hoa Kỳ — nơi có hoạt động liên quan đến việc ảnh hưởng chính sách đối ngoại của chính phủ Mỹ.

Theo báo cáo từ Symantec (thuộc Broadcom) và Carbon Black, cuộc tấn công diễn ra trong tháng 4/2025, nhằm thiết lập hiện diện lâu dài (persistent foothold) trong hệ thống nạn nhân.

🧠 1. Diễn biến kỹ thuật cuộc tấn công

Giai đoạn 1: Quét và dò tìm (Recon & Scanning)

-

Bắt đầu từ ngày 05/04/2025, máy chủ của tổ chức bị quét hàng loạt bằng các khai thác công khai:

-

CVE-2022-26134 (Atlassian Confluence RCE)

-

CVE-2021-44228 (Apache Log4j – Log4Shell)

-

CVE-2017-9805 (Apache Struts OGNL Injection)

-

CVE-2017-17562 (GoAhead Web Server Overflow)

-

👉 Các lỗ hổng này tuy đã được vá từ lâu, nhưng vẫn tồn tại trong các hệ thống “legacy” chưa cập nhật.

Giai đoạn 2: Xâm nhập ban đầu (Initial Access)

-

Không có bằng chứng cho thấy các exploit trên thành công.

-

Giả định: nhóm tấn công có thể đã brute-force hoặc credential stuffing để truy cập vào tài khoản hợp pháp.

Giai đoạn 3: Thực thi và duy trì hiện diện (Execution & Persistence)

-

Ngày 16/04/2025, attacker thực thi các lệnh:

-

curlkiểm tra kết nối Internet. -

netstatđể liệt kê cấu hình mạng. -

Tạo Scheduled Task nhằm duy trì truy cập lâu dài.

-

-

Task chạy

msbuild.exe(một binary hợp pháp của Microsoft) để tải và chạy payload ẩn, sau đó tạo thêm một tác vụ chạy mỗi 60 phút với quyền SYSTEM. -

Payload được inject vào

csc.exe(trình biên dịch C#), từ đó thiết lập C2 connection tới máy chủ điều khiển:38.180.83[.]166.

Giai đoạn 4: Nạp mã độc (Payload Deployment)

-

Nhóm tấn công sử dụng custom loader để unpack và chạy Remote Access Trojan (RAT) trong bộ nhớ (fileless).

-

Thực thi Vipre AV component (

vetysafe.exe) để sideload DLL (sbamres.dll), kỹ thuật DLL Sideloading nhằm qua mặt antivirus.

🧩 DLL “sbamres.dll” từng được dùng trong chiến dịch Deed RAT / Snappybee (Salt Typhoon) và Earth Longzhi (APT41) – các nhóm có nguồn gốc Trung Quốc.

🧰 2. Công cụ & kỹ thuật tấn công

| Kỹ thuật | Mô tả | MITRE ATT&CK |

|---|---|---|

| Credential Stuffing | Dùng tài khoản lộ từ dữ liệu cũ để truy cập hợp pháp | T1110.004 |

| Living-off-the-Land | Lạm dụng công cụ hợp pháp (msbuild.exe, csc.exe) | T1218 |

| DLL Sideloading | Chèn mã độc vào tiến trình hợp pháp | T1574.002 |

| Scheduled Task Persistence | Duy trì truy cập thông qua tác vụ hệ thống | T1053.005 |

| C2 over HTTPS | Giao tiếp với máy chủ điều khiển ẩn qua HTTPS | T1071.001 |

| In-memory Payload Execution | Nạp mã độc trong RAM, không ghi file | T1620 |

🌐 3. Mở rộng quy mô: Nhóm tin tặc Trung Quốc toàn cầu

Theo ESET, nhiều nhóm tấn công Trung Quốc vẫn hoạt động mạnh trong năm 2025, nhắm vào các khu vực:

| Nhóm tấn công | Khu vực & mục tiêu | Công cụ / Chiến thuật |

|---|---|---|

| Speccom (IndigoZebra) | Ngành năng lượng Trung Á | BLOODALCHEMY, kidsRAT |

| DigitalRecyclers | Tổ chức châu Âu | Lạm dụng công cụ Magnifier để có quyền SYSTEM |

| FamousSparrow | Chính phủ Nam Mỹ (Argentina, Panama, Ecuador…) | Lợi dụng lỗ hổng ProxyLogon (Exchange) |

| SinisterEye (LuoYu / Cascade Panda) | Hàng không Đài Loan, cơ quan Mỹ tại Trung Quốc | Malware WinDealer / SpyDealer, dùng AitM Attack |

| PlushDaemon | Nhật & Campuchia | Chiếm DNS router → cấy backdoor SlowStepper |

Các chiến dịch này thể hiện mức độ phối hợp cao giữa các nhóm, tập trung vào đánh cắp dữ liệu nhạy cảm, chính trị và công nghệ.

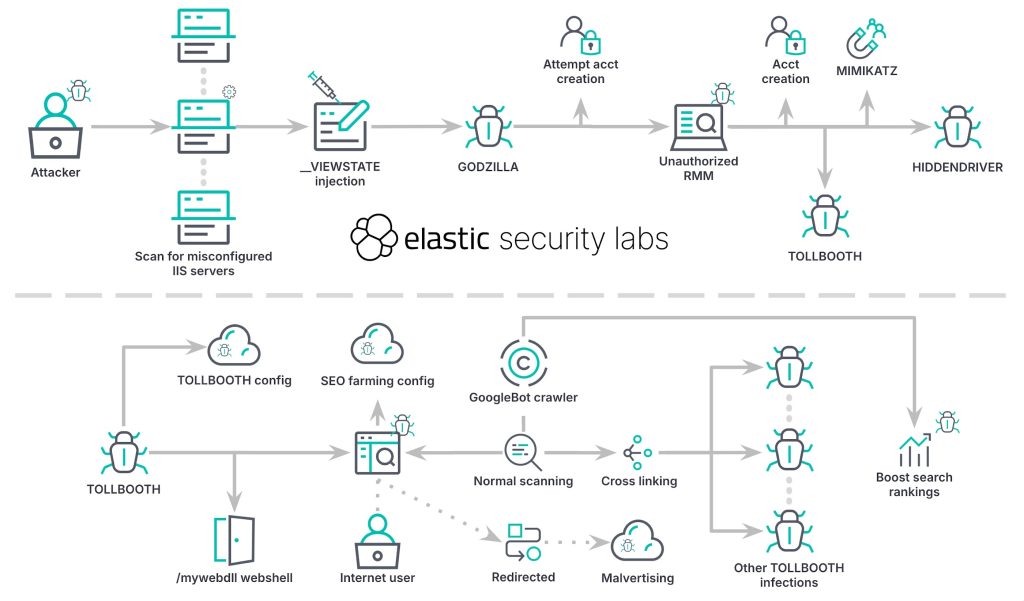

🧨 4. Làn sóng mới: Tấn công IIS và SEO cloaking

Nhóm tấn công REF3927 được phát hiện lợi dụng IIS misconfiguration (rò rỉ machineKey) để cài backdoor TOLLBOOTH (HijackServer).

-

Khả năng:

-

Cấy web shell Godzilla

-

Sử dụng GotoHTTP RAT cho điều khiển từ xa

-

Thu thập credential qua Mimikatz

-

Ẩn mã độc bằng rootkit HIDDENDRIVER

-

-

Mục tiêu chính: Máy chủ IIS ở Mỹ và Ấn Độ, lây nhiễm hàng trăm server.

⚠️ IIS trở thành mục tiêu mới do nhiều hệ thống Windows Server 2012/2016 chưa được vá hoặc cấu hình sai (

web.config,machineKey,ViewState).

🛡️ 5. Phân tích & Hướng phòng thủ

(1) Giảm thiểu rủi ro từ hệ thống cũ (Legacy Systems)

-

Loại bỏ hoặc nâng cấp ứng dụng sử dụng Log4j, Struts, Confluence cũ.

-

Tự động quét CVE định kỳ bằng công cụ như Qualys, OpenVAS, Nessus.

-

Triển khai SBOM (Software Bill of Materials) để theo dõi thư viện có CVE.

(2) Củng cố phòng tuyến phát hiện & phản ứng

-

Áp dụng EDR/XDR (CrowdStrike, SentinelOne, Microsoft Defender ATP).

-

Bật script block logging, command-line auditing, PowerShell logging.

-

Giám sát bất thường:

-

Chạy

msbuild.exe,csc.exe,rundll32.exengoài quy trình bình thường. -

Task scheduler chạy mỗi 60 phút.

-

C2 kết nối bất thường qua HTTPS.

-

(3) IIS và hệ thống Windows Server

-

Kiểm tra MachineKey, AppPool Identity, IIS Crypto policy.

-

Vô hiệu hóa Default Web Site và sample applications.

-

Giới hạn quyền SYSTEM cho task scheduler, cấu hình AppLocker / WDAC.

-

Dò tìm web shell qua YARA rule:

(4) Phòng chống Credential Stuffing

-

Bật MFA/2FA cho toàn bộ tài khoản quản trị.

-

Sử dụng Azure AD Conditional Access hoặc Okta Adaptive Policy.

-

Giám sát login thất bại hàng loạt từ IP nước ngoài.

(5) Giám sát DNS và cơ chế AitM

-

Triển khai DNSSEC và hạn chế thay đổi cấu hình router.

-

Theo dõi truy cập đến các domain lạ, như

gleeze[.]com,mimosa[.]gleeze[.]com.

⚙️ 6. Kết luận chiến lược phòng thủ

-

Đừng coi nhẹ lỗ hổng cũ: Các nhóm APT Trung Quốc đang tái sử dụng lỗ hổng 5–8 năm tuổi vì nhiều tổ chức chưa vá.

-

Tăng cường Zero Trust Architecture: không tin cậy bất kỳ người dùng hoặc thiết bị nào nếu chưa xác minh.

-

Phòng thủ đa tầng (Defense in Depth):

Network segmentation → EDR → Threat hunting → Incident response playbook.

-

Chủ động săn tìm IOC: Định kỳ tìm kiếm các chỉ số tấn công như:

-

Huấn luyện đội SOC/Blue Team cập nhật MITRE ATT&CK và IOC của APT41, Salt Typhoon, Earth Longzhi.

📘 Tổng kết

Cuộc tấn công từ Log4j đến IIS cho thấy:

🔐 An ninh không chỉ là vấn đề vá lỗi, mà là bài toán quản trị vòng đời hệ thống.

Khi hệ thống kế thừa (legacy) vẫn vận hành mà không có giám sát, mọi bản vá bị trì hoãn chính là cánh cửa mở cho gián điệp mạng.

Phòng thủ hiệu quả đòi hỏi:

tự động hóa, giám sát chủ động, và chiến lược vá lỗ hổng dài hạn dựa trên rủi ro thực tế.

Bài viết liên quan

Chiêu dùng font WOFF2 để ẩn mã độc trên WordPress

GootLoader quay lại: chiêu dùng font WOFF2 để ẩn mã độc trên WordPress Gần đây, GootLoader tái xuất với kỹ thuật mới: nhúng WOFF2 web font có glyph substitution để che tên file, kết hợp với ZIP/XOR packing để né phân tích tự động. Bài viết này mô tả dòng thời gian & luồng tấn […]

Microsoft cảnh báo tấn công “Whisper Leak”

Microsoft cảnh báo tấn công “Whisper Leak” – Kẻ tấn công có thể suy đoán nội dung trò chuyện AI dù được mã hóa Microsoft vừa công bố chi tiết một dạng tấn công kênh kề (side-channel attack) mới có tên “Whisper Leak”, cho phép kẻ tấn công bị động — chỉ cần quan sát […]